Identitäten sind heute der wichtigste Angriffsvektor in hybriden IT-Landschaften. Ob kompromittierte Zugangsdaten, Missbrauch privilegierter Rollen oder laterale Bewegungen trotz multifaktorieller Absicherung – moderne Angreifer zielen konsequent auf Identitätsstrukturen, weil sie sich dort am unauffälligsten tarnen können. Klassische IAM- und IGA-Systeme bilden zwar ein stabiles Fundament für Berechtigungsverwaltung, Rezertifizierung und Governance, oft erkennen sie aber dynamische Angriffsindikatoren nicht schnell genug. Genau hier setzt Identity Threat Detection & Response (ITDR) an.

ITDR als neue Schutzschicht im IAM

ITDR erweitert bestehende IAM-Architekturen um eine kontinuierliche Sicherheits- und Analytikschicht. Anders als traditionelle Kontrollmechanismen fokussiert ITDR nicht auf statische Policies, sondern auf das Verhalten von Identitäten, Anomalien im Authentifizierungsprozess, ungewöhnliche Berechtigungsnutzung und verdächtige Aktivitätsmuster über verschiedene Systeme hinweg.

Diese zusätzliche Ebene ist entscheidend, da moderne Identitätsangriffe mehrstufig verlaufen: Ein zunächst unkritischer Login kann später in einer Privileg-Eskalation enden. ITDR korreliert Ereignisse über Logs, Identity Stores, Directory-Dienste und Cloud-Plattformen hinweg – und erkennt dadurch Bedrohungen, bevor ein Schaden entsteht. Damit wird ITDR zu einer Art Security-Sensorik im IAM, die den Kontext liefert, den viele herkömmliche Tools nicht erfassen.

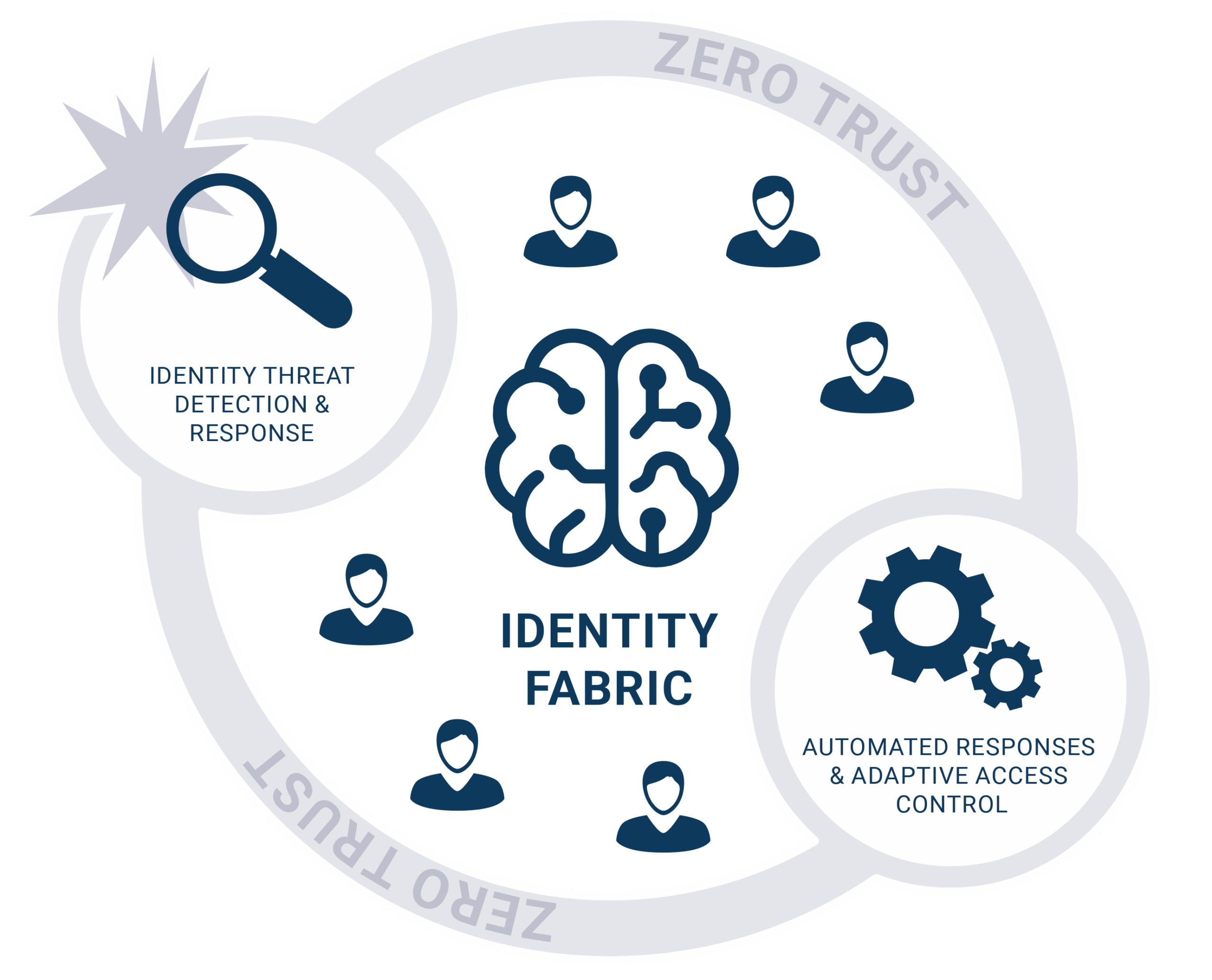

Zero Trust und ITDR: Das perfekte Zusammenspiel für echte Cyberresilienz

Zero Trust basiert auf einem klaren Grundsatz: Niemals vertrauen, immer verifizieren. Doch Zero Trust ist kein Produkt, sondern ein dynamisches Steuerungsmodell. Die Wirksamkeit dieses Modells hängt entscheidend davon ab, wie gut Risiken in Echtzeit eingeschätzt werden können.

ITDR liefert diese Risikobewertung – präzise, kontextuell und fortlaufend. Das Zusammenspiel beider sieht dann wie folgt aus:

- Zero Trust definiert die Prinzipien (Least Privilege, Continuous Verification, Microsegmentation).

- IAM setzt diese Prinzipien organisatorisch und technisch um (Rollen, Policies, Zugriffskonzepte).

- ITDR überwacht und bewertet das tatsächliche Verhalten von Identitäten und prüft permanent, ob die Nutzung legitim ist.

Damit erhält Zero Trust die fehlende sensorische Komponente, um Entscheidungen adaptiv und beweisgestützt zu treffen. Ein verdächtiges Verhalten – etwa ein Login aus einer ungewohnten Region, kombiniert mit einem ungewöhnlichen Zugriff auf privilegierte Systeme – erhöht den Risiko-Score sofort. Zero Trust kann darauf automatisiert reagieren.

Automatisierte Reaktionen & Adaptive Zugriffskontrolle

ITDR ist nicht nur ein Analysewerkzeug, sondern ein aktiver Reaktionsmotor. Durch die Integration in IAM- und Security-Workflows können Maßnahmen automatisiert ausgelöst werden:

- Adaptive Authentifizierung: Erhöht sich der Risiko-Score, fordert das System automatisch einen zweiten Faktor oder einen stärkeren Authentifizierungsmechanismus an.

- Kontrollierte Zugangseinschränkung: Bei identifizierten Anomalien kann der Zugriff auf sensible Ressourcen temporär blockiert oder auf ein Minimalniveau reduziert werden.

- Sofortige Isolierung kompromittierter Identitäten: Privilegierte Sessions werden beendet, Tokens entwertet oder Konten automatisch gesperrt.

- Forensische Weitergabe: ITDR-Insights können SIEM und SOAR anreichern, um ein umfassendes Incident-Bild zu erzeugen und weitere Verteidigungsprozesse zu automatisieren.

Für Organisationen bedeutet das: Zero Trust wird nicht nur konzeptionell, sondern operativ wirksam. Die Sicherheitsarchitektur reagiert in Echtzeit – ohne manuelle Eingriffe – und schützt Identitäten auch dann, wenn traditionelle Kontrollen versagen.

Das Fazit: ITDR als unverzichtbarer Baustein der modernen Identity Fabric

In einer Identity Fabric, wie sie etwa die OEDIV SecuSys GmbH unterstützt, ist ITDR eine logische Weiterentwicklung: Es verbindet Governance, Compliance und Access-Management mit einer permanenten Sicherheitsintelligenz.

Zero Trust erhält damit die Grundlage, um adaptiv, präzise und automatisiert zu handeln. Identitäten werden dadurch nicht nur verwaltet – sie werden geschützt. In einer Zeit, in der Identitätsangriffe die häufigste Eintrittsmethode sind, ist ITDR keine Option mehr, sondern ein zentraler Baustein moderner Cybersecurity-Strategien.

Kontakt:

Waldemar Ahrend-Reimche

Geschäftsführer,

OEDIV SecuSys GmbH, Rostock

Patrick Piotrowski

Senior Business Consultant IAM

und Sales Representative,

OEDIV SecuSys GmbH, Rostock

Gemeinsam mit ihrem leistungsstarken Partnernetzwerk bietet die OEDIV SecuSys GmbH agile Lösungen für die digitale Transformation.